зачем нужен кали линукс

Kali Linux для начинающих

Операционные системы на базе Linux относятся к программному обеспечению, распространяемому свободно. Ее ядро не раз становилось основой различных проектов, например Zorin OS, Manjaro, Linux Mint, Ubuntu, Kali Linux и десятков других аналогов. Платформы отличаются набором функциональных возможностей, назначением и зачастую интерфейсом.

Сегодня мы поговорим с вами об одном из самых известных дистрибутивов Linux – Kali.

История создания Kali и возможности ОС

Система Kali Linux была разработана в 2013 году по примеру операционки BackTrack, используемой в качестве инструмента тестирования информационной безопасности. Работала над ней профильная команда из Offensive Security, а за основу взята структура Debian. Новый продукт стали создавать на волне слияния проектов WHAX и Auditor Security Collection.

Первый релиз был выпущен 13 марта 2013 года, над ним работали программисты Мати Ахарони и Макс Мозер. Последняя версия датируется 24 февраля 2021 года.

Распространяется система под лицензией GNU GPL, внедрена поддержка платформ x86, x84_64, ARM. По примеру BackTrack система рассчитана на работу со съемных носителей Live USB, хотя не исключается и штатная инсталляция на локальный диск компьютера, развертывание в виртуальной машине или даже запись на компакт-диск LiveCD. В дистрибутив Kali Linux встроено более 600 программ для тестирования (эмуляции) программного проникновения.

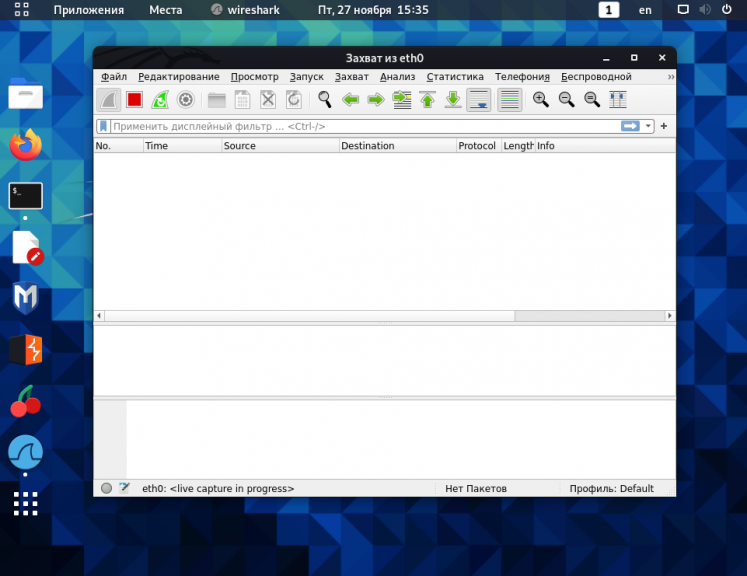

Примеры хакерских утилит – Armitage, nmap, Wireshark, John the Ripper, Aircrack-ng, Burp Suite. Все они устанавливаются в комплекте с операционной системой и сразу готовы к использованию после завершения инсталляции. Они поддерживают все необходимые стандарты проводного соединения и беспроводного подключения по Wi-Fi. Базовые же блоки ОС при обновлении импортируются из репозитория Debian.

Назначение Kali Linux

Иногда в обзорах Kali Linux называют хакерской платформой. На это наталкивает набор программ, который инсталлируется вместе с операционной системой. Только вот задумка разработчиков была несколько иной. Инструментарий подбирался из расчета возможности первым обнаружить слабые места IT-инфраструктуры и принять меры по устранению выявленных «дыр».

Сферы применения дистрибутива:

Используют его и компьютерные энтузиасты при изучении технологий, когда нужно побольше узнать о схеме проведения сетевых атак. Такой подход к обучению упрощает понимание, как защищаться от хакеров, вирусов и других сетевых угроз. Дистрибутив Kali Linux представляет собой набор инструментов, а кто и как его будет применять, зависит от ситуации.

Способы инсталляции

Kali распространяется свободно, без покупки лицензий. Поддерживает практически все известные файловые системы, типы накопителей, интерфейсы. Так что никаких проблем с совместимостью нет даже в перспективе, независимо от аппаратной части компьютера или сервера.

Последние версии Kali Linux, точнее часть приложений, способны запускаться в среде Windows 10. Пока такие возможности предлагаются в режиме бета-тестирования, но вскоре ожидается улучшение совместимости. Запуск программ предполагается из командной строки без установки эмуляторов и других «прослоек».

Особенности Kali Linux

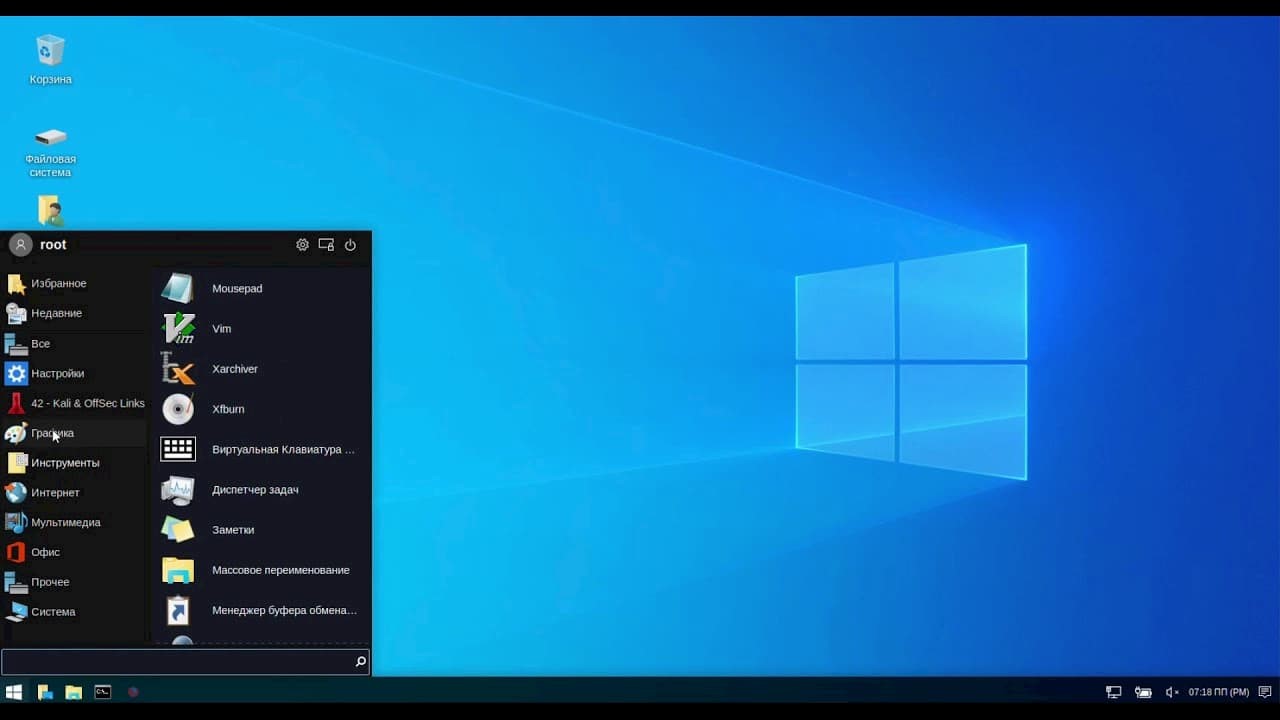

Интересная возможность Kali Linux – режим Undercover Mode. Он представляет собой скрипт, после запуска которого интерфейс операционной системы становится похожим на Windows 10 (рабочий стол и меню Пуск). Он подходит для случаев, когда нужно воспользоваться системой в публичном месте или скрыть факт наблюдения за специалистами сторонней службы техподдержки.

При запуске операционки на экране выводится девиз: «Чем тише вы будете, тем больше сможете услышать». Если понаблюдать за сетевыми пакетами ОС Debian, выступающей в качестве оригинала, сразу заметно, что система регулярно «что-то» отправляет. В Kali Linux приложен максимум усилий для скрытия данных от потенциальных злоумышленников.

Прикладные программы

После инсталляции пользователь получает готовый пакет инструментов, хоть и со специфическим уклоном. Полностью заменить традиционную рабочую станцию эта версия Linux неспособна. Пусть и есть возможность установить приложения даже для серфинга в Facebook, это все равно не бытовой вариант. Рациональнее использовать систему по прямому назначению, а обычные задачи решать уже на «обычном» компьютере.

Есть утилиты для сканирования портов, тестирования веб-ресурсов, эмуляции атак социального инжиринга. Многие программы «дублируются», но это только на первый взгляд. В них применяется целый диапазон различающихся алгоритмов. Такой подход дает возможность протестировать IT-инфраструктуру со всех вероятных «точек зрения», своевременно выявить угрозы и устранить их.

Знакомство с Kali Linux 2.0

Построенная на базе Debian, Kali Linux стала классической и довольно популярной в вопросах проведения тестов на безопасность. На своем борту она имеет самые необходимые инструменты для различных задач. Предлагаю основательно разобраться в этом дистрибутиве, рассмотрим какие инструменты для обеспечения безопасности Kali Linux имеет из коробки.

Kali Linux

Ранее, Backtrack. Краткий обзор операционной системы.

Kali Linux — GNU/Linux-LiveCD, возникший как результат слияния WHAX и Auditor Security Collection. Проект создали Мати Ахарони и Макс Мозер. Предназначен прежде всего для проведения тестов на безопасность. Kali Linux это более трёхсот различных инструментов, которые могут использоваться для аудита безопасности и обеспечения собственной безопасности.

Система разработана исключительно для тестов на проникновение. Хотя по большому счету является «двойным стандартом». Что это означает? Например, отвертка. Отвертка хороший и необходимый инструмент для повседневных бытовых задач. Но вспомните, сколько убийств было совершено с помощью отвертки? Так же и с Kali Linux, можно протестировать, а можно и дров наломать.

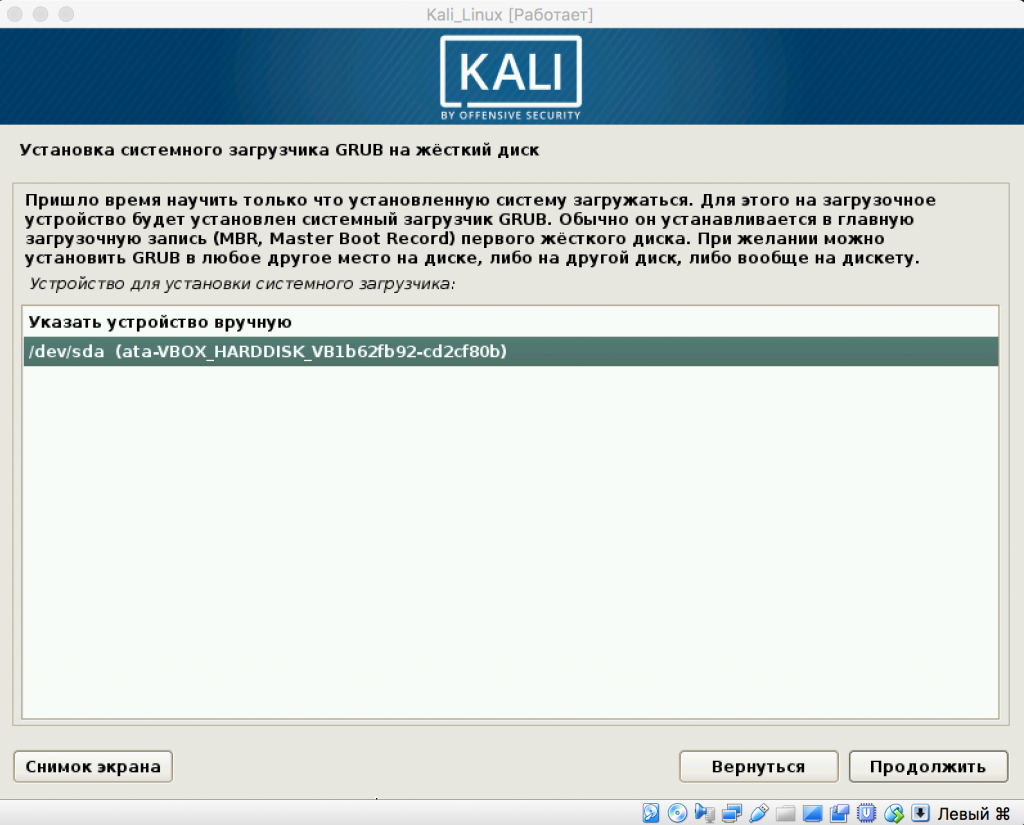

Установить Kali Linux, так же просто, как и другие дистрибутивы, основанные на базе Debian. Можно установить образ на флешку, а можно и на виртуальную машину в среде Windows. Интерфейс операционной системы довольно привычный для тех, кто хотя бы раз пользовался Linux.

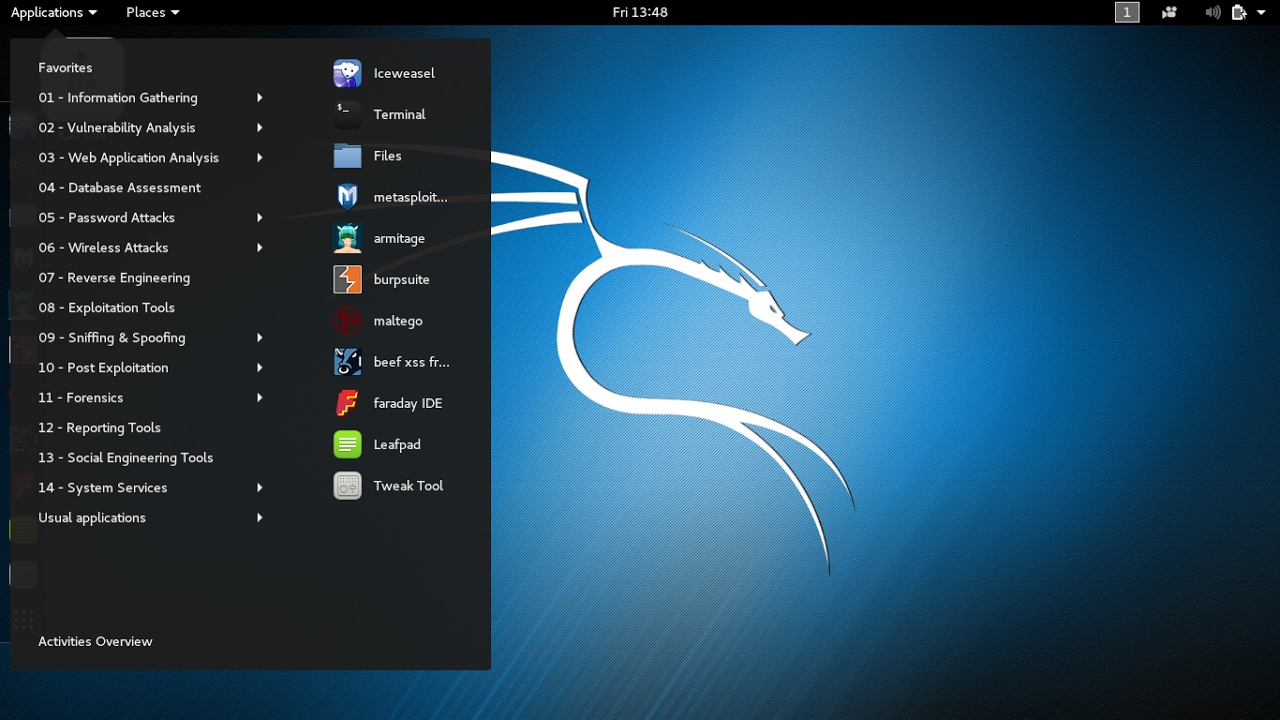

Но я хочу заострить внимание, на доступных разделах приложений, которые доступны во вкладке Applications. Если вы установили, последнюю версию Kali Linux, то стоит отметить, в сравнении с первой версии ОС, приложений стало немножко поменьше. Так вот, обратите внимание, как разработчики сгруппировали инструменты внутри Kali Linux.

Набор доступных инструментов для пентестинга

Favorites

Избранное

Пользователь может добавлять в эту группу любые приложения и скрипты. Они будут доступны в левом сайдбаре на рабочем столе.

01 – Information Gathering

Сбор информации или «разведка»

Неотъемлемая часть любого аудита по безопасности. Кто располагает информацией, тот владеет ситуацией. С данной группы инструментов начинается любое действие, которые вы желаете совершить, используя Kali Linux. Любой сетевой аудит или хакерская атака, начинается с разведки. Это основа.

Зачастую сама разведка т.е. сбор информации занимает большее количество времени, чем эксплуатация уязвимостей. Поэтому, для того чтобы, провести какой-либо аудит или безопасность, нужно собрать всю необходимую информацию о «жертве».

Для примера сбора информации о цели, отлично подойдет приложение nmap. В этой же группе приложений Kali Linux, так же присутствует приложение с похожим названием zenmap. Их отличие только в том, что первая версия – «классическая» т.е. консольная, вторая версия имеет GUI-интерфейс, то есть это визуальная версия nmap.

Для наглядности, я буду использовать приложение с визуальным интерфейсом, и проведу аудит безопасности локального IP-адреса. Копируем IP в zenmap, выбираем режим Intense Scan. Ожидаем окончания сканирования и внимательно рассматриваем полученную информацию.

02 – Vulnerability Analysis

Анализирование уязвимостей

03 – Web Application Analysis

Анализирование веб-приложений

Из названия группы, понятно, что дело мы будем иметь с анализом каких-либо веб-приложений. Например, здесь присутствует самый популярный скрипт для эксплуатации SQL-уязвимостей, и называется он – sqlmap. Но для того, чтобы использовать какую-либо уязвимость, ее сначала нужно отыскать.

Многие пользователи постоянно спрашивают, а каким образом можно просканировать сайт на уязвимости в Kali Linux, используя только стандартные средства системы? Попытаюсь продемонстрировать это на простом примере.

Открываем консоль и вызываем приложение uniscan. Странно ведь, почему этого приложения нет в группе 03? Не знаю. С помощью Uniscan Project, можно проанализировать сайт, построить его дерево, какие файлы находятся внутри сайта и на его хостинге. У Uniscan Project, так же присутствует GUI-интерфейс, предназначенный для ленивых, новичков или тех, кто боится консоли.

Стоит отметить, что на данный момент — это самый простой сканер уязвимостей для веб-сайтов. Специалисту необходимо всего лишь указать назначение для сканирования (т.е. домен сайта) и проставить галочки либо прописать в консоли, что необходимо выяснить при сканировании.

04 – Database Assessment

Оценка или «атака» базы данных

Должно быть, вы уже нашли SQL-уязвимость на каком-либо веб-сайте или уже выгрузили БД, но не можете ее расшифровать. Данный раздел приходит вам на помощь и располагает всеми инструментами для этого. Например, чтобы получить визуальный доступ к базе данных, используйте SQLite Database Browser.

Kali Linux: подробный обзор дистрибутива

Kali Linux — это дистрибутив безопасности Linux, специально разработанный для цифровой криминалистики и тестирования на проникновение.

О Kali Linux

Kali Linux был разработан Мати Ахарони и Девоном Кернсом из Offensive Security путем переписывания BackTrack. BackTrack была их предыдущей операционной системой информационной безопасности.

Первой версией Kali Linux была Kali 1.0.0, представленная в марте 2013 года. В настоящее время Offensive Security финансирует и поддерживает Kalin Linux.

Перечислим основные особенности дистрибутива.

Во-первых, Kali Linux имеет более 600 предустановленных приложений для тестирования на проникновение. Во-вторых, каждая программа обладает уникальной гибкостью и возможностью использования. В-третьих, дистрибутив отлично работает, разделяя эти полезные утилиты на следующие основные категории:

Официальный сайт Kali Linux.

Использование Kali Linux

Kali Linux — действительно уникальная ОС. Ее открыто используют как «хорошие», так и «плохие» пользователи. Администраторы безопасности и Black Hat Hackers широко используют эту операционную систему.

Первый, для обнаружения и предотвращения нарушений безопасности. Второй, для выявления и возможного использования нарушений безопасности. Количество инструментов, сконфигурированных и предустановленных в ОС делает Kali Linux швейцарским ножом в любом наборе инструментов для специалистов по безопасности.

Профессионалы, которые используют Kali Linux

Методы установки

Дистрибутив можно установить, используя следующие методы:

Способы запуска Kali Linux:

Подробная инструкция по установке Kali Linux в данной статье.

Network Mapper- это бесплатная утилита с открытым исходным кодом, используемая для обнаружения сетей и сканирования уязвимости. Специалисты по безопасности используют Nmap для обнаружения устройств, работающих в их средах.

Nmap также раскрывает сервисы и порты, которые обслуживает каждый хост, создавая потенциальную угрозу безопасности. Чем более продвинуты ваши технические навыки, тем больше полезности вы найдете в Nmap.

Nmap предлагает гибкость для мониторинга одного хоста или огромной сети, состоящей из сотен, если не тысяч устройств. Гибкость, которую предлагает Nmap, развивалась годами, но по своей сути это инструмент сканирования портов. В результате, он собирает информацию, отправляя необработанные пакеты в хост-систему. Затем Nmap прослушивает ответы и определяет, открыт ли порт, закрыт или отфильтрован.

Первое сканирование, с которым вы должны быть знакомы, — это базовое сканирование Nmap, которое сканирует первые 1000 портов TCP. Если он обнаруживает прослушивание порта, то отображает порт как открытый, закрытый или отфильтрованный.

Отфильтрованный означает, что брандмауэр, скорее всего, изменяет трафик на этом конкретном порту.

Metasploit

Metasploit Framework — это проект с открытым исходным кодом, который предоставляет общедоступный ресурс для исследования уязвимости и разработки кода. Он позволяет специалистам по безопасности проникать в их собственную сеть и выявлять угрозы безопасности и уязвимости. Конечно, версия сообщества Metasploit по-прежнему доступна на Kali Linux.

Важно соблюдать осторожность при использовании Metasploit, поскольку сканирование сети или среды, которая не является вашей, в некоторых случаях может считаться незаконным.

Metasploit считается продвинутой утилитой и требует некоторого времени для освоения. Но если ознакомится с приложением, он станет бесценным ресурсом.

Kali Linux 2020.1

Во-первых, отойдя от своих учетных данных по умолчанию «root / tor» для имени пользователя и пароля, теперь новые будут установлены на «Kali / Kali». Кроме того, после установки, будет возможность назначить административные привилегии для пользователя.

Во-вторых, NetHunter, являющийся ПО для тестирования на Android с открытым исходным кодом для некоторых телефонов, таких как Nexus, позволит использовать платформу без «рутирования» своих телефонов, что приводит к гораздо меньшей сложности.

В-третьих, серьезные изменения в способе загрузки Kali. Теперь есть 3 типа доступных образа.

Кроме того, раньше для различных сред рабочего стола (DE) использовались всякие образы, теперь все иначе. Пользователи могут выбрать образ во время установки вместо того, чтобы загружать определенные DE, такие как Gnome.

Вывод

В общем, Kali Linux — это удивительная операционная система, которая широко используется различными профессионалами от администраторов безопасности до Black Hat Hackers.

Благодаря надежным утилитам, стабильности и простоте использования, это операционная система, с которой должны быть знакомы все в ИТ-индустрии и компьютерные энтузиасты.

Как указывалось ранее, будьте осторожны при использовании Kali Linux, так как он должен использоваться только в сетевых средах, которые вы контролируете и имеете разрешение на тестирование.

Обзор возможностей Kali Linux 2021. История создания лучшей ОС

И разумеется, ни о чём вышесказанном, он и понятия пока не имеет. Даже в общих чертах. Просто нахватался на псевдохакерских форумах терминов и пытается состроить из себя умника в надежде на то, что я поделюсь с ним волшебной таблеткой.

Кто такие пентестеры?

Но ребятки, поймите вы уже наконец главное, ни один действительно грамотный специалист в сфере информационной безопасности не стал таковым с них*уя.

Пентестеры – это люди, имеющие за плечами серьёзный бэкграунд по какому-то узко специализированному направлению, будь то программирование, администрирование сетей или даже практическая психология, если речь заходит о профессиональных соц. инженерах.

Невозможно в принципе стать крутым инфосеком с нуля выбрав однажды исконно правильный путь. Фишка данной профессии, как раз заключается в отсутствии шаблонирования и постоянной актуализации знаний по отстающим у спеца направлениям.

Если вы скиллованый прогер и доросли до написания трудноотслеживаемых эксплоитов, у вас наверняка будет сильно проседать момент коммуникации с другими людьми. Просто потому, что в реальный мир вы последний раз выходили в 2008.

А в случае, если вы экстравертная личность и можете найти язык практически с каждым ублюдком в соцсетках, подёргав за самые сакральные струнки его души, у вас наверняка не будет стоять на унылое серое окно терминала.

Плюс, для того чтобы что-то тестировать на проникновение, нужно как-минимум понимать, как вся эта история работает изнутри. Как функционируют базы данных, как устроены сайты, как строятся сетевые инфраструктуры и прочие важные аспекты около ITшной деятельности.

Но как спрашивается разобраться во всём этом многообразии, если у вас всего одна голова и две кривые клешни вместо рук? Да никак. Никак вам не разобраться во всём этом дерьме, пока вы не найдёте себе реальное практическое занятие с конкретной задачей.

Например, я как системный администратор занимаюсь пентестами, с целью защитить свои сервера на объектах от внешних и внутренних атак со стороны злоумышленников.

Для этого необходимо знать, как грамотно конфигурировать различные фаерволы, уметь настраивать политики безопасности и разбираться в самых популярных инструментах, применяемых во время подобных атак.

Благо большая часть таких инструментов уже собрана в самом популярном дистрибутиве Linux, ориентированном как раз на проведение тестов различных систем на предмет защищённости.

И имя ему, как вы уже могли догадаться, Kali Linux или Kali Linux NetHunter, если речь идёт о версии для мобильных платформ. Вот именно об этой операционной системе и пойдёт речь в нашем сегодняшнем выпуске.

Мы подробнейшим образом погрузимся в историю становления данной системы в сообществе безопасников. Узнаем, как зарождалась сама идея её разработки. Разберём основные термины, уникальные особенности дистрибутива.

Ну и само собой рассмотрим доступные режимы работы и функционал встроенных в Kaliприложений. Так что, если интересно, бегите на кухню за свеженькой порцией чая, устраивайтесь по удобней и будем начинать.

Что такое Kali Linux?

Начнём с определения такого понятия, как дистрибутив Linux. Малограмотные ITшники вроде меня, подразумевают под этим понятием полноценную операционную систему, однако на самом деле, это лишь название внутреннего ядра.

Т.е. отдельной части программного обеспечения, которое отвечает за совместную работу оборудования и пользовательских приложений, интегрированных в систему.

История создания

Самый ранний полноценный предшественник KaliLinux, выпущенный в 2004 году – дистрибутив WhiteHatKnoppixосновывался на SLAX и представлял собой LiveCDшный образ с набором самых популярных на то время эксплоитов.

Впоследствии он эволюционировал в WHAX, имея под капотом всё то же ядро, и после объединения с AuditorSecurityLinuxстал носить название BackTrack, ставшее легендой в среде безопасников.

Начиная с 4 версии, разработчики в лице Мати Мутса и Макса Мозера значительно расширили функционал Трэка сделав из него полноценный дистрибутив Ubuntu.

Стоит отметить, что всем известный хаЦкер рунета в данном случае не допустил столь уж глобальной ошибки, а лишь предоставил малясь устаревшую информацию актуальную года так для 12го.

Ну ничего, все мы люди, с кем не бывает. На самом деле, начиная с самой первой версии Kali, являющейся прямым наследником операционной системы BackTrack, данная ОСь базировалась на Дебиане.

Зависимость от Debian

Сначала на седьмом Wheezy, затем с 2015 на восьмёрочке Джесси, ну и далее по нарастающей. Это позволило обеспечить ежедневную актуализацию пакетов за счёт обновлений репозитория DebianTestingиз которого в основе своей и берёт своё начало основное хранилище для апдейтов Kali– kali-dev.

Т.е. берётся за основу тестовая версия Дебки, на момент обновления ещё не получившая статус стабильной, скрещивается с Калишными утилитами, проходит проверку на соответствие всех зависимостей и вуаля, мы получили идеальный коктейль для этичного хаЦкера.

Концепция такого уникального дистрибутива получила название KaliRollingи с незначительными доработками работает под капотом у нашей Kali’шки и по сей день.

Основная сложность подхода заключается в постоянном отслеживании расхождений разветвлённых пакетов с Дебианом. Однако данная задача к нашему счастью лежит по большей части на плечах разработчиков.

Мы же в свою очередь можем самостоятельно мониторить данную информацию с помощью сервиса PacketTracker. Вообще принцип открытости данной системы – является одним из основных факторов сформированного авторитета и доверия к её инструментам.

Мультиплатформенность

За счёт своей гибкости, данный фреймворк, прекрасно работает, как на десктопных и серверных железяках, так и на относительно слабых мобильных устройствах и даже ARM’ухах аля RaspberryPi.

Последние вообще являются незаменимыми помощниками для проведения пентестов в условиях максимально приближенных к боевым. Подсказка со ссылкой на ролик про установку Kaliна Малинку всплывёт в правом верхнем углу.

Режимы работы

Помимо мультиплатформенности данная операционная система может похвастаться редкой особенностью исполнения. В отличие от других Линуксовых дистрибутивов, она изначально, прям из коробки, предназначена не только для установки на отведённое ей железо или виртуальную тачку, но и вполне успешно может эксплуатироваться в качестве полноценного LiveUSB.

В ней также есть выделенный режим криминалистической экспертизы, позволяющий запускать Kaliна изъятом в ходе следственных действий компьютере без нарушения данных на дисках исследуемой машины.

Т.е. в отличие от любых других Линуксовых собратьев, данная ОСь в режиме Persistanceдаже не пытается их подмонтировать. Что само собой удачно вписывается в концепцию трудовой деятельности товарищ-майоров и любителей новичка.

Обзор встроенных приложений

Ну и разумеется, наш обзор был бы не полноценным если бы мы не рассмотрели основные категории утилит, предустановленные в данной операционной системе для решения основных задач бойцов инфосекского фронта.

Первый каталог из апликейшен включает у нас средства сбора различного рода инфы. С помощью сих инструментов пентестеры пробивают данные об исследуемой сети, строят её предполагаемую структуру и идентифицируют потенциально опасные цели из парка машин посредством анализа листингов.

Во второй категории содержатся утилиты, отвечающие за быстрое сканирование

Далее по списку стремительно набирающие популярность веб-приложения. Вернее, их баги и ошибки в конфигурациях. Инструменты, которые будут полезны кодерам заботящихся о безопасности своих апликейшенов.

Анализ баз данных. Тут всё понятно из названия. Полной комплект начиная от SQL-инъекции и заканчивая брут-форс атаками на учётные записи. Ниже кошмаринг паролей.

Есть варианты прогона, как по онлайн-сервисам, так и при помощи автономных сред дешифровки. С вардрайвингом всё понятно. WiFi-сети это вообще самая небезопасная шляпа, которую только придумало человечество.

Обратное проектирование или как его ещё модно называть реверс-инжениринг содержит инструменты для комплексного анализа заражённой системы или устройства шпионским софтом.

Инструментарий эксплуатации ранее внедрённых бэкдоров позволяет получить контроль над идентифицированной удаленной машиной. В этой же категории лежат инструменты для создания собственных уникальных эксплоитов.

Сниффинг и спуфинг трафика, отвечают за перехват и подмену данных, посредством которых пентестеру удаётся притвориться авторизованным пользователем и слить интересующую инфу ещё до ухода её в адрес конечного узла сетки.

Пост отвечает за повышение уровня доступа на исследуемой машине, а Форенсикс нужен сугубо для дел, связанных с криминалистической экспертизой. Я, к сожалению, в этом не шарю от слова совсем.

Зато более чем преуспел в следующих двух категориях связанных с составлением отчётов по проводимым атакам и социальной инженерией. Благо искусством последней при желании может овладеть абсолютно любой человек сколь бы то ни было заинтересовавшийся данной темой.

Особенности дистрибутива

Думаю, что на этой ноте поры бы уже постепенно заканчивать наш обзор, пока он не превратился в совсем уж унылое дерьмецо со знатным обилием нудных слов и узкоспециализированных ITшных терминов.

В заключении хотелось бы подвести некий итог и немножечко резюмировать всё ранее сказанное. Прежде всего стоит запомнить, что KaliLinux в 2021 году – это дистрибутив, предназначенный для комплексного аудита сетевой безопасности основанный на ядре Debian.

Не на Слаксе, не на Убунту, а именно на DebianTesting. За счёт этого данная ОСь внутренне представляет собой плавающий релиз с ежедневным обновлением своих паков.

KaliLinuxиспользуют в своей деятельности, как профессиональные пентестеры, занимающиеся исследованием систем на предмет наличия в них уязвимостей, так и системные администраторы стремящиеся обезопасить свои вотчины из локальных сетей.

Главной особенностью KaliRollingявляется её универсальность и возможность работать с её функциями даже на маломощных устройствах, таких как компьютеры на базе ARM.

Правда с некоторыми ограничениями, но это уже нюансы, которые с лихвой нивелируются наличием различных режимов работы. От возможности установки на реальную железяку или в VirtualBox.

До загрузки в режиме LiveUSB. Последнее, как показывает практика оказывается гораздо сподручнее и быстрее в условиях работы над проектами временного характера.

Резюме

Что ж, друзья. На этом наш занудный обзор новейшей версии самой лучшей операционной системы для начинающих мамкиных хаЦкеров подходит к концу.

Помимо прочего, прелесть данной ОС заключается в том, что по ней на просторах глобальной сети присутствует достаточно много доступной инфы. Что в свою очередь отчасти и сделало Калишку столь популярной и местами даже попсовой системой.

Именно поэтому сегодня мы разговариваем про неё, а не про тот же ParrotOS или Tails. Хотя данные ОСи в рамках обзорной рубрики мы, разумеется, тоже всенепременно рассмотрим.

Но только в том случае, если соберём под этим видосом пять сотен лайков. Только это способно снова замотивировать меня писать техничный сценарий неделю подряд, не отвлекаясь на более интересные темы.

Берегите себя и свои сети. Не юзайте вай-фай лишний раз. И помните, любая инфраструктура, даже самая надёжная при тщательнейшей проверке всегда обнажит свою брешь.

И ваша первостепенная задача состоит в том, чтобы среди устройств, функционирующих под вашим началом, подобных брешей осталось по минимуму.

у а с вами, как обычно, был White. Те, кто забрёл на вечеренку впервые не забываем оформить подписку. С олдами увидимся прямиком в комментариях. Всем пока!