зачем калькулятору доступ в интернет

Опасные разрешения для приложений на Android: как избежать риска

При установке и первом запуске приложения, как правило, запрашивают разрешение на доступ к самым разным функциям и данным: к SMS, списку контактов, календарю, другим компонентам устройства. Как понять, какие из них нужны программе для работы, а какие — излишни и вполне могут быть уловкой мошенников? Давайте разбираться.

Некоторые сомнительные приложения будут обнаруживаться на вашем Android-смартфоне автоматически, если вы воспользуетесь хотя бы бесплатной антивирусной программой.

Безопаснее всего приложения от крупных известных компаний, таких, например, как Google, МТС, «Яндекс» и др. — они вряд ли будут рисковать репутацией и подсовывать потребителю сомнительный продукт.

С приложениями же от небольших и неизвестных поставщиков нужно быть настороже и очень хорошо подумать, прежде чем разрешить, к примеру, игре доступ к вашим SMS. Исходя из обычной логики, для работы ей такая информация совсем не нужна и потребность в ней выглядит подозрительно.

Попробуем разобраться, какие разрешения и для чего бывают необходимы Android-приложениям.

Разрешение на отправку, приём и просмотр текстовых и мультимедийных сообщений.

Риски: Приложение сможет подписать вас на платную рассылку или услугу, отправлять спам и читать переписку, в том числе сообщения из финансовых учреждений с разовыми кодами для подтверждения входа в интернет-банк или транзакций.

Рекомендации: Доступ к сообщениям обоснованно запрашивают клиенты соцсети, мессенджеры и другие приложения, в которых требуется подтверждение права доступа через SMS. Если по логике работы программы не понятно, зачем ей нужна возможность читать сообщения, постарайтесь выяснить это в открытых источниках. Если убедительной информации на данный счет найти не удастся, от установки такого приложения лучше отказаться.

Камера

Разрешение на работу с камерой, позволяющее делать фотоснимки и записывать видео.

Риски: Приложение сможет снимать фото и записывать видеоролики без предупреждения и согласия пользователя.

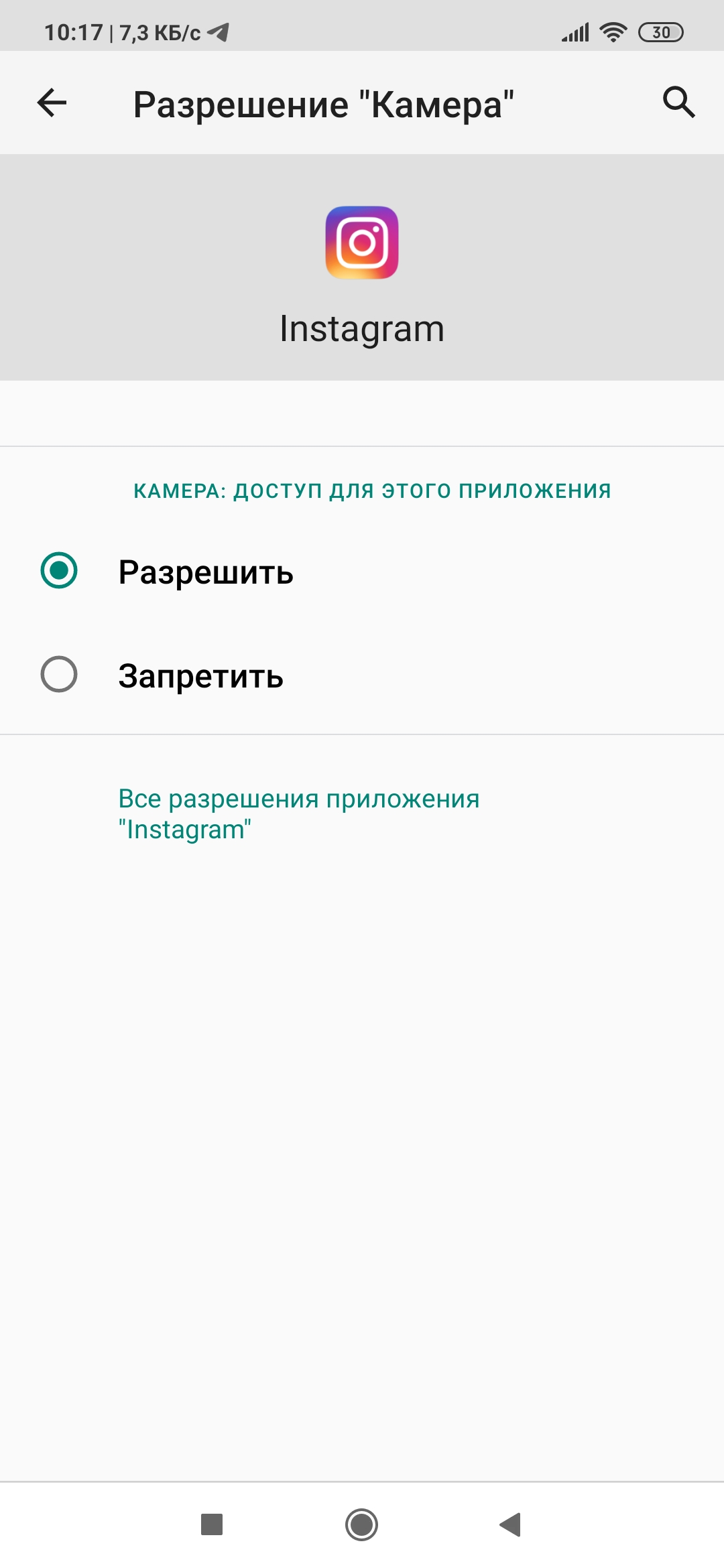

Рекомендации: Подумайте, действительно ли приложению нужен доступ к фото- и видеосъёмке. Это так, если вы пытаетесь установить клиента соцсети (например, «Инстаграм»), где выкладка фото — обычное явление. Аналогично со списком покупок, в котором можно фотографировать продукты в супермаркете. Но если это игра вроде «5 в ряд», запрос на работу с камерой выглядит подозрительно.

Чтобы обезопасить себя, загружайте приложения только из проверенного источника — в Android это официальный магазин контента Google Play. Даже если окажетесь на сайте разработчика ПО, поищите ссылку именно на магазин, а не скачивайте напрямую — уже одно это существенно снизит риски.

Контакты

Разрешение на чтение адресной книги, изменение и добавление контактов.

Риски: Приложение сможет свободно читать содержимое вашей адресной книги и отправлять его на сторонние серверы. Помимо безобидных программ подобной информацией интересуются приложения, которые собирают базы данных для рассылки спама.

Рекомендации: Доступ к контактам оправдан, если программа предусматривает обмен информацией с контактами из вашего списка — например, как у клиентов соцсетей и мессенджеров. Неочевидная потребность в таком разрешении должна заставить вас сомневаться.

Календарь

Разрешение на просмотр событий календаря, редактирование и создание новых событий.

Риски: Если вы пользуетесь инструментами планирования, приложение получит доступ к прошедшим и будущим мероприятиям, в которых вы принимаете участие, а также может случайно удалить из календаря важную встречу.

Рекомендации: Внимательно присмотритесь к функциональности приложения. Если оно связано с инструментами планирования (например, приложение для составления списка желаний к праздникам или облачный сервис для управления проектами типа Trello), доступ к календарю можно разрешить. Но странно, если о таких правах просит, например, фонарик или диктофон.

Телефон

Разрешение на сканирование журнала вызова.

Риски: Некоторые вредоносные программы используют это разрешение для кражи журналов вызовов, в которых часто содержится дополнительная информация об абонентах: место работы, должность, адрес. Также приложение с таким доступом может записывать разговоры и перехватывать финансовую информацию — в некоторых банках голосовые роботы диктуют коды подтверждения для транзакций.

Рекомендации: Проанализируйте, какие сведения из телефонной книги могут на самом деле потребоваться приложению, изучите отзывы других пользователей перед установкой. Запрашивать доступ к телефону по веской причине могут мессенджеры, банковские приложения и те, в которых перед использованием необходимо проходить идентификацию.

Если не давать разрешений, которые вызывают у вас сомнения, приложение может работать некорректно или вообще отказаться это делать. В таких случаях нужно расставить приоритеты: вам важнее установить конкретную программу или обезопасить свои данные? Попытайтесь найти альтернативу в том же Google Play — возможно, другое, похожее приложение запросит меньше разрешений.

Системные инструменты

Разрешение на запуск программы при загрузке, изменение состояния подключения к сети и предотвращение перехода в режим ожидания.

Риски: Приложение может в фоновом режиме и без участия пользователя запускать вредоносный код.

Рекомендации: Изучите возможности приложения перед установкой, а также воспользуйтесь сертифицированным мобильным ПО для безопасности, которое блокирует вредоносные программы.

Память

Разрешение на изменение или удаление содержимого карты памяти.

Риски: Приложение получает право читать, записывать, перезаписывать и удалять информацию на карте, чем пользуются похитители данных.

Рекомендации: Убедитесь, что приложение связано с созданием или изменением данных и эту функцию можно логично объяснить (как, например, в случае с графическими редакторами). Проверьте, не запрашивает ли приложение другие, необязательные на первый взгляд разрешения. Если их много, это повод задуматься и изучить репутацию разработчика.

Местоположение

Разрешение на доступ к данным о геолокации устройства на основе информации о базовых станциях сотовой сети, точках доступа а также GPS и ГЛОНАСС.

Риски: Эти сведения приложения могут использовать для совершения реальных преступлений — например, физического преследования. Также разрешение позволяет отправлять пользователю спам или вредоносные программы с учётом его региона.

Рекомендации: Подумайте, насколько обоснованно приложение будет получать сведения о вашем местонахождении. Это оправданно для картографических сервисов, навигационных приложений и клиентов торговых сетей, у которых в зависимости от региона отличаются условия доставки и графики работы магазинов. Будильнику и калькулятору такая информация совсем не нужна.

Микрофон

Разрешение на запись звука с микрофона.

Риски: Приложение сможет записывать все звуки рядом с мобильным устройством, включая разговоры по телефону.

Рекомендации: Разрешайте работу с микрофоном тем программам, в которых поддерживается голосовая связь: мессенджерам и клиентам соцсетей, а также играм, где предполагается голосовое общение в чате.

Нательные датчики

Доступ к данным от датчиков состояния здоровья — чаще всего пульсометру.

Риски: Приложение сможет отслеживать изменения здоровья пользователя.

Рекомендации: Узнайте больше о разработчиках, уточните, связаны ли они с медициной. Страховые компании используют подобные приложения, чтобы оценивать стоимость страховки. Также доступ к датчикам может быть у сервисов, работающих с фитнес-браслетами.

Где посмотреть разрешения для уже установленных Android-приложений

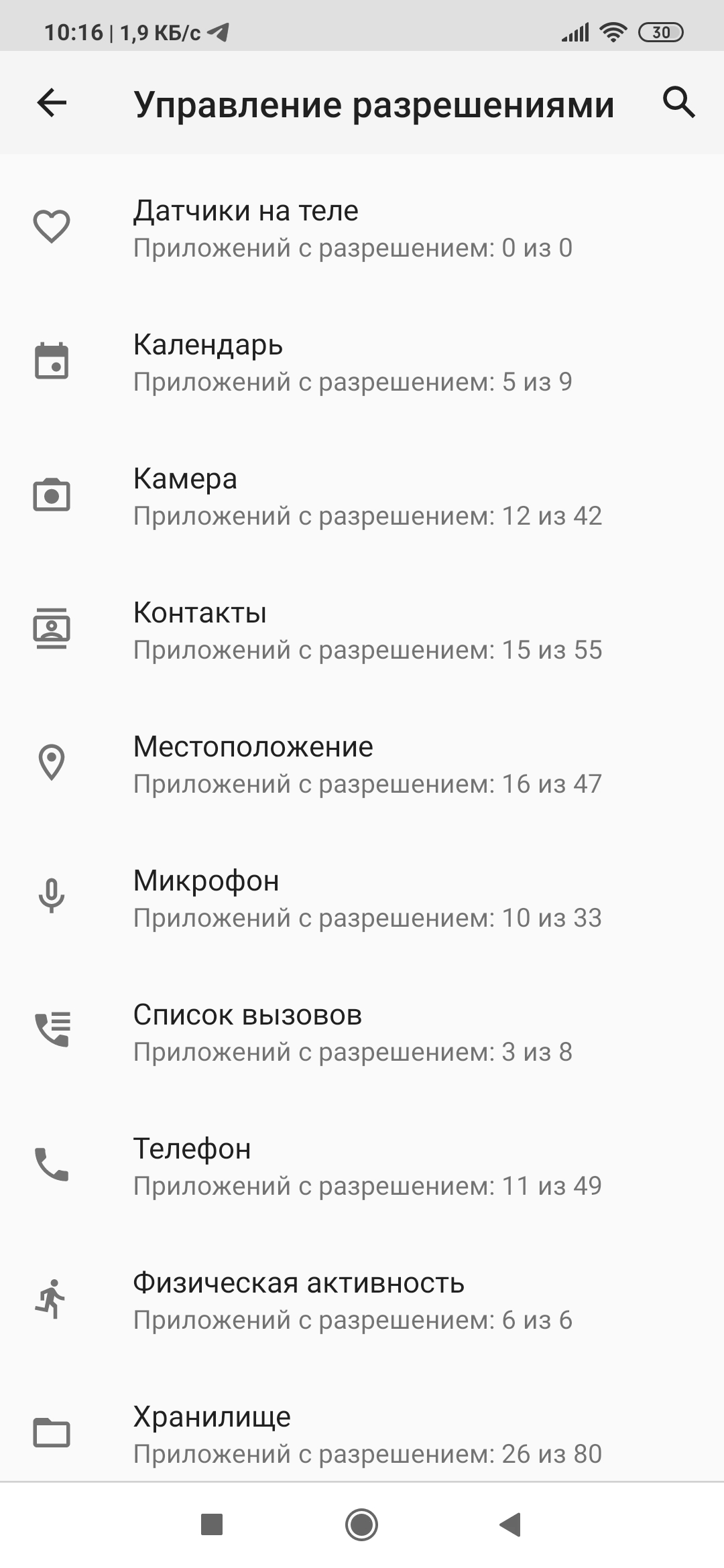

Если вы давно пользуетесь смартфоном, но ранее не задумывались о том, на что и каким программам дали права, просмотреть разрешения и отменить их можно в любой момент. Для этого войдите в «Настройки», найдите в них «Приложения» и перейдите в «Разрешения приложений».

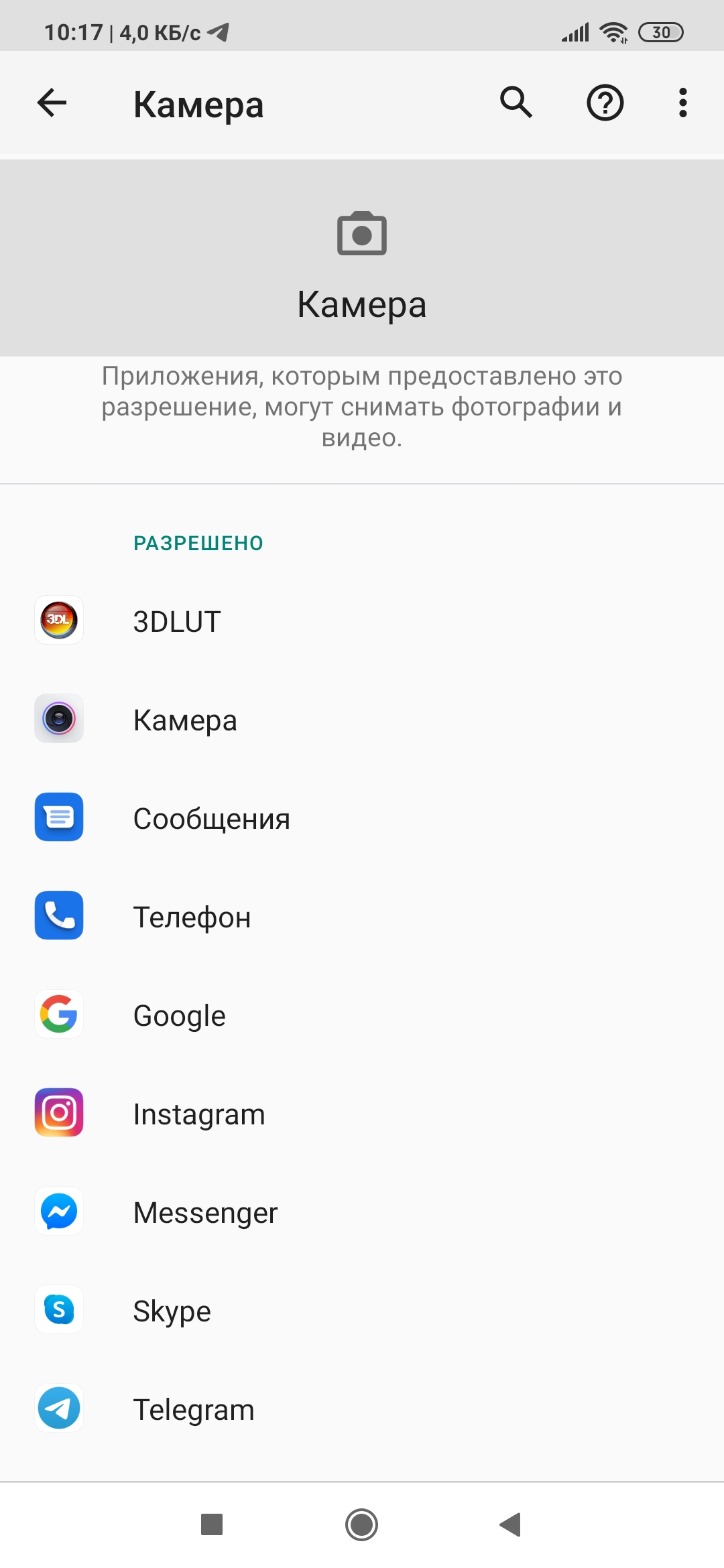

Вы увидите список разрешений и узнаете, для каких приложений они одобрены. Например, в пункте «Камера» перечислены все приложения, которые имеют к ней доступ.

Открывайте приложение, если хотите изменить статус его разрешений по каждому отдельному компоненту:

В любой момент разрешение можно отозвать — ровно до тех пор, пока оно не понадобится снова. В некоторых случаях программа без разрешения не запустится, в других могут перестать работать отдельные функции. Скажем, картографическое приложение без доступа к вашему местоположению сможет показать вам карту, но подсказать, где вы и как вам добраться до нужного места — нет.

Некоторые сомнительные приложения будут обнаруживаться на вашем Android-смартфоне автоматически, если вы воспользуетесь хотя бы бесплатной антивирусной программой.

— Алла Георгиевна, каковы особенности вступительной кампании-2003?

— Современная техника приходит на службу абитуриенту. Каково ваше отношение к шпаргалкам?

— Да, действительно современная техника приходит на службу абитуриентам и создает проблемы для приемной комиссии. В этом году на экзамене по математике несколько поступающих пытались использовать мобильные телефоны для решения задач; три девушки элегантно пристроили наушники под свои роскошные волосы. Но особенно нас поразили абитуриенты, вооружившиеся калькулятором с компьютером, в который было заложено решение прошлогодних экзаменационных задач и имелся выход в интернет. В этом случае члены приемной комиссии прерывали сдачу вступительного испытания абитуриентом, удаляли провинившегося из аудитории и составляли протокол, в котором указывалось допущенное им в ходе экзамена нарушение. При таком подходе никаких претензий со стороны абитуриентов не возникает, так как при подаче заявлений и перед началом каждого экзамена во всех аудиториях они предупреждаются о правилах поведения на экзаменах. Кроме того, им объясняется, что выходить из аудитории во время экзамена не разрешается (экзамен длится всего 2,5 часа).

— В обществе существует твердое убеждение, что поступить в вуз только с объемом школьных знаний практически невозможно. Так ли это? Что делать абитуриенту, если вопрос явно не из школьной программы или непонятно для него сформулирован?

— Все вузы проводят вступительные экзамены только в пределах школьной программы. К сожалению, за последнее время в силу известных обстоятельств (крайне низкая зарплата учителей, недофинансирование учебных расходов) школе живется тяжело, и уровень подготовки абитуриентов оставляет желать лучшего. Отсюда и родились разнообразные формы довузовской подготовки. Что же касается момента на экзамене, когда абитуриенту непонятен вопрос, то он, конечно, может и должен прямо попросить у преподавателя пояснения. Ведь нам важно дать возможность абитуриенту наиболее полно показать свои знания.

— Что касается репетиторства, заметно ли председателю приемной комиссии, что преподаватель был в «контакте» с абитуриентом? Что делает обычно в этой ситуации председатель?

— Если обнаруживается, что преподаватель был в «контакте» с абитуриентом, занимался репетиторством и пытается на экзамене ему помочь, то председатель приемной комиссии отстраняет его от экзаменов. Так, в прошлом году я удалила из предметной комиссии одного преподавателя. Хотя при нашей технологии проведения экзаменов, когда проверяется в зашифрованном виде огромный массив (3-4 тысячи) работ, найти по почерку «своего» подопечного очень нелегко, а вот «засветиться» в этом поиске очень просто.

— На каком экзамене традиционно срезается большая часть абитуриентов? И какие ошибки в этом случае самые распространенные?

— Если поступает сын (дочь) VIP-персоны, становится ли это сразу известно вам?

— Какой процент абитуриентов выигрывает апелляцию?

— В этом году к вам в вуз поступила 12-летняя девочка. Как часто встречаются такие вундеркинды? Какие итоги они показывают на вступительных экзаменах и во время учебы?

Названы способы распознать слежку по веб-камере

Основатель сервиса разведки утечек данных и мониторинга даркнета DLBI Ашот Оганесян в беседе с агентством «Прайм» назвал способы распознать слежку через веб-камеру. Если речь идет о наблюдении при помощи встроенных в компьютер средств, то сработает индикатор работы камеры.

Если же используется вредоносное программное обеспечение (ПО), то косвенным признаком могут быть запросы на доступ к камере и микрофону, добавил специалист. «Также признаком захвата контроля над камерой может быть нестабильная работа приложений, использующих ее официально — например, Skype, Zoom и других мессенджеров, которые вдруг потеряют к ней доступ. А если вы используете мобильное устройство, признаком видеоконтроля может быть также резкий рост объема передачи данных», — пояснил он.

Материалы по теме

«Я испытываю ужас»

«Это уже болезнь»

Оганесян напомнил, что доступ к камере жестко контролируется операционной системой, поэтому для получения доступа требуется либо установить свое ПО, либо сделать так, чтобы пользователь сам разрешил подключение. Он порекомендовал не устанавливать неизвестные программы с непонятных сайтов или неофициальных магазинов, а также использовать антивирус.

Эксперт добавил, что видео и аудио используются злоумышленниками для сбора компромата и запугивания. Если камере достаточно закрыть объектив, чтобы предотвратить слежку, то захваченный микрофон отключить сложнее, поэтому прослушивание куда более опасно с точки зрения утечки конфиденциальной информации.

Ранее заместитель технического директора по развитию бизнеса группы компаний Angara Руслан Косарим назвал главные признаки взлома смартфона. По его словам, о «проникновении» киберпреступников в смартфон может говорить любая его аномальная или подозрительная активность. Он отметил, что одним из вероятных признаков взлома может быть увеличение скорости разрядки аккумулятора.

Зачем калькулятору доступ к SMS, или что такое управление разрешениями приложений

Дисковые телефоны, как на заглавной картинке, не баловали нас обилием технологий. Они не умели выходить в Интернет, сделать селфи на них было проблематично, отправить SMS тоже не получалось. Но при этом они не просили доступ к телефонной книжке, фотоаппарату или блокноту с личными записями. Новые технологии приходят вместе со своими преимуществами и недостатками, с которыми нужно уметь обращаться. Сейчас разберемся, что такое разрешения приложений.

Что такой современный телефон

Смартфоны – это уже такая обыденность, что мало кто воспринимает их как высокотехнологичное устройство, напичканное электроникой. Мощность процессоров, разрешение экранов, оперативная память – многие современные смартфоны по этим параметрам запросто обойдут средний ноутбук.

Из этой мощности вытекает и возможность запускать различные приложения – от простого фонарика до навороченного видеоредактора. При этом все эти приложения работают по той же схеме, что и программы на компьютере. Они собирают и обрабатывают данные, показывая в итоге тот или иной результат. Фонарик включает светодиод, видеоредактор создает клип.

И вот здесь-то и появляется интересное. Если приложение «калькулятор» при установке просит разрешение на доступ к sms, то стоит задуматься. Зачем ему это? Отправлять сообщения с просьбой посчитать сложный пример? Другие адекватные варианты придумать сложно. А сколько у вас установлено приложений? Представьте только, что у нескольких из них есть доступ к вашим контактам или микрофону. Хотя они прекрасно могут справляться сами, без таких привилегий.

Что такое разрешения для приложений

Любому приложению на телефоне нужен доступ к тем или иным функциям, чтобы работать. По сути, разрешая или запрещая такой доступ, вы и создаете условия для работы приложения. Пойдем простым путем и разберем ситуацию на примере приложения Instagram. Для работы оно запросит доступ как минимум к камере, местоположению, микрофону и памяти устройства.

Камера нужна, ясное дело, чтобы делать фото. Запретите такой доступ и сможете использовать Instagram только в режиме просмотра. Сделать фото на камеру своего телефона уже не получится.

Местоположение будет нужно, чтобы ставить геометки и пользоваться картой. Там можно отмечать место съемки, например. Принцип такой-же – в случае запрета доступа к местоположению все это работать не будет.

Микрофон понадобится для записи видео со звуком, а доступ к памяти смартфона – чтобы загружать фото оттуда прямо в ленту.

А что значит доступ к микрофону для приложения? Не что иное, как возможность его использовать, что очевидно. Фанаты «теории заговора» будут явно удивлены, зачем приложению фонарика возможность записывать их разговоры.

Вот так и получается, что у каждого приложения есть свои запросы на доступ к функциям телефона. Одним приложениям нужно только необходимое, другим – полный доступ ко всему. И здесь нужно быть внимательным. Может попасться приложение с большим аппетитом к вашим данным.

В случае с Instagram – если вы запретите ему доступ к памяти смартфона, то ничего критичного не случится. Все так же можно будет смотреть ленту, ставить лайки и писать комментарии. Запретите доступ к камере – тоже будет работать. С микрофоном та же история. Если использовать приложение только в формате просмотра, то оно прекрасно будет работать и без доступа в этим функциям смартфона.

Как выбирать приложения

Чтобы изначально свести к минимуму риск нарваться на приложение с большим аппетитом, можно соблюдать базовые правила цифровой безопасности. И первое из них – ставить приложения только из официальных магазинов. Например, App Store или Google Play. Это ведь как в случае с плагинами WordPress. Брать их нужно в первую очередь в официальном каталоге. И лишь во втором – на сайте разработчика.

Второе правило – устанавливать приложения от известных разработчиков. Заодно смотреть на рейтинг приложения, отзывы и количество установок. Это всегда будет кстати. Значок «выбор редакции» будет дополнительной гарантией качественного приложения.

При этом все равно нужно обращать внимание на запросы приложения по доступу к функциям смартфона. Даже самое официальное приложение от проверенного разработчика может запросить доступ к функции, без которой оно и так сможет работать. Внимание – наше все.

Третье правило – читать все, что пишет приложение во время установки и запуска. Именно в этот момент и появляются запросы на доступ к функциям телефона. Если в этот момент приложение начинает просить разрешение на доступ к функциям, которые ему, на ваш взгляд, не нужны, – запретите. Разрешить всегда успеете.

Как управлять разрешениями

На примере Android – можно зайти в настройки смартфона и покопаться там. Или зайти в настройки отдельно взятого приложения и открыть там пункт «Разрешения». В итоге везде увидите список функций, которые использует это приложение.

Там же, кстати, можно разграничить время использования. Например, любое приложение карт захочет доступ к местоположению. И это понятно, это основная его функция. Но есть нюанс. Можно дать доступ к этой функции только во время работы приложения. Иначе доступ к местоположению будет постоянным даже в то время, когда приложению не запущено.

В первом случае приложению понадобится просто чуть больше времени, чтобы определить вашу геопозицию. Во втором – место определится сразу. Зато и расход батареи будет чуть выше. Просто потому, что геопозиция поддерживается постоянно. Опять же нужно учитывать сценарий использования приложения. Если для вас важна постоянная поддержка активного местоположения, то лучше оставить постоянный доступ.

События весны, когда пандемия была на подъеме, в полной мере показали уязвимость данных на смартфонах. Приложение «Социальный мониторинг» ругали за плохую работу и ошибки. По состоянию на 9 сентября 2020 г., его рейтинг в Google Play составляет 1,4 балла. Маловато, прямо скажем. В отзывах – негативные оценки. На это приложение и жаловались, что оно требует доступа чуть ли не ко всем функциям телефона. А без полного доступа просто не работает.

Приложение даже разбирали по кусочкам, чтобы посмотреть, как оно работает изнутри. В коде можно найти много интересного. Но для обывателя гораздо важнее стабильная работа приложения. Поэтому во всех остальных случаях, когда у человека есть выбор, приложение нужно выбирать подходящее. Чтобы можно было самостоятельно выбрать уровень доступа к функциям телефона и иметь контроль над работой приложения.

Так разрешать или не разрешать?

А вот здесь явного ответа нет. Все зависит от конкретного приложения и минимально необходимого набора функций для его работы. Главное – понимать, как работает система разрешений. Тогда можно пройтись по всем приложениям на телефоне и посмотреть на их уровни доступа.

Но даже на примере Instagram (в начале статьи) видно, что работать это приложение будет даже с урезанными разрешениями. Поэтому если вы ставите какой-нибудь фонарик, а он просит доступ к sms, то будет лучше его просто удалить. И найти другое, более адекватное приложение с меньшими запросами.

Как защитить информацию о себе в интернете, чтобы ей не воспользовались мошенники

Я случайно нашел в интернете большое количество информации о себе и был неприятно удивлен.

Однажды я ввел в строку поиска свой номер телефона, которым пользуюсь с 2009 года. И среди результатов выдачи быстро увидел свою фамилию: оказалось, вычислить владельца номера можно за считанные секунды.

Тогда я решил продолжить исследование и указал в поиске ФИО. Так я выяснил, что интернет знает про меня довольно много: в каких социальных сетях меня можно найти, что я продаю, в каких соревнованиях участвовал и чем я занимаюсь на досуге.

Мне это не понравилось: с 2019 года пытаюсь защищать свои персональные данные в интернете.

Курс о больших делах

Зачем нужно защищать информацию о себе

Информация о людях, их привычках и действиях нужна компаниям, чтобы продавать продукты или анализировать покупательскую способность. Но что еще хуже — эти данные помогают в том числе и преступникам. Простой пример: воры подобрали для кражи квартиру, но один из живущих в ней всегда находился дома. Тогда преступники нашли странички жильцов в «Инстаграме» и стали ждать, когда хозяева уедут в отпуск. После того как появились первые фотографии с солнечного юга с указанием геолокации, воры поняли, что дома никого нет и можно идти на дело.

Такие боты действительно работают: информация, которую я хотел проверить, подтверждалась.

Многие люди неосознанно оставляют персональные данные на различных сайтах: например, когда регистрируются на какое-нибудь мероприятие или указывают свои данные в комментариях под постом «Кто пойдет на субботник». Всю эту информацию могут использовать злоумышленники.

Я расскажу о способах, которые помогают мне и моим близким защититься от спама и не дать мошенникам узнать о нас слишком много.

Пользоваться двумя номерами телефона и двумя почтовыми ящиками

У меня уже давно два рабочих номера телефона. Изначально это помогало меньше платить за связь, но после того, как роуминг исчез и звонить даже на Дальний Восток из Москвы стало очень дешево, одна симкарта стала лишней. Тогда я не стал ее выкидывать: оставил на всякий случай с нулевым тарифом. И такой случай настал.

Меня стали донимать звонками с рекламой и предложением услуг: звонили и в выходные, и по утрам, когда я спал, и вечером. Я обратил внимание на то, когда мне звонят больше всего, и обнаружил закономерность: обычно звонки появлялись в течение недели после того, как я регистрировал карты лояльности в магазинах или указывал свой номер для участия в сайтах с розыгрышами.

Чтобы минимизировать дискомфорт от звонков, я решил использовать вторую симкарту. Купил новый телефон, подключил безлимитный тариф, переместил все контакты с первой симки в новый телефон и сообщил всем близким и друзьям о смене номера. Теперь у меня был чистый от спама номер телефона: к нему я привязал только мессенджеры и соцсети.

А вот привязку к банкам оставил на старом номере, чтобы не было видно, в каких банках у меня открыты счета. Номера банковских карт я выучил и при необходимости переводов называю не номер телефона, а номер карты.

Номер другой симкарты я указываю при регистрации в приложениях, на сайтах и при оформлении карт лояльности. Звук телефона всегда выключен, а звонки, поступающие с городских номеров, я отправляю в спам — навязчивая реклама меня больше не беспокоит.

Позже я перешел на телефон с двумя симкартами: теперь блокирую звонки с помощью бесплатного определителя номера. Его можно настроить в браузере или в специальных приложениях.

С электронной почтой я пользуюсь той же схемой. У меня два ящика: один рабочий, которым я активно пользуюсь и не оставляю его контакты на разных сайтах. А второй — для регистрации на развлекательных интернет-площадках, онлайн-курсах и прочих сайтах. В результате спам скапливается на второй почте: там я не вчитываюсь в письма, а удаляю все содержимое папки сразу.

Защитить профиль в социальных сетях

Я считаю, что социальные сети предназначены для общения между пользователями на интересные темы. Для этого достаточно состоять в некоторых группах и иметь только нужных друзей. А открытый профиль, который доступен любому пользователю в интернете, — только приманка для рекламы и мошенников.

Поэтому во всех соцсетях я закрыл свою страницу: теперь только друзья могут видеть информацию обо мне и ленту моих новостей. Остальным пользователям видно только аватарку, количество друзей и краткую информацию. Ни о моих родственниках, ни о полной дате рождения узнать без моего ведома нельзя. Это лишает мошенников дополнительных способов на меня воздействовать: например, они не смогут узнать данные моих родственников и позвонить мне от имени полицейских, которые их якобы задержали.

А еще следите за фотографиями, которые выкладывают в том числе другие пользователи: их можно найти с помощью поиска по фотографиям в Яндексе или Гугле. Иногда это может привести даже к увольнению: так случилось с учительницей, которая проходила курсы в модельной школе, а коллеги увидели ее снимки.

Не указывать свои персональные данные в открытых пабликах

Организаторы мероприятий часто анонсируют их в соцсетях, а тех, кто хочет прийти, просят заранее записаться. Это нужно, чтобы хотя бы приблизительно представлять, на какое количество человек рассчитывать.

Если организаторы оставляют ссылку для регистрации, это достаточно безопасно: пользователь заполняет анкету, которая недоступна посторонним, а организаторы несут ответственность за сохранность персональных данных.

Но бывает, что организаторы упрощают себе работу и просят записаться на мероприятие прямо в комментариях под постом. Лучше так не делать, а написать личное сообщение организатору. Если это невозможно, укажите минимум данных: фамилию, имя, возраст. Указывать номер телефона не стоит: вряд ли организаторы в день мероприятия будут звонить вам и уточнять, придете вы или нет.

После мероприятия комментарий лучше удалить, чтобы им не воспользовались злоумышленники.

Своевременно удалять информацию о себе

В основном это касается объявлений. Например, вы продавали квартиру и разместили объявления на 15 различных площадках. После продажи недвижимости объявления остались незакрытыми и их можно обнаружить через поиск номера телефона. Получается, что любой человек может узнать о вещах, которыми вы владели раньше или хотите продать сейчас, и об услугах, которые вы предоставляете.

Чтобы избежать подобного, после продажи зайдите в личный кабинет на каждом сайте и удалите объявление. Если объявление ушло в архив, оно все равно может показываться другим пользователям — после продажи удаляйте объявления в том числе и из архива.

Используйте систему сложных паролей

Страницы личных кабинетов в онлайн-банках и государственных сервисах — например, на сайте госуслуг — содержат много сведений. Они закрыты от обычных людей, но злоумышленники часто взламывают профили пользователей, чтобы добраться до ценной информации.

Защитить себя от этого поможет сложный пароль и система двухфакторной аутентификации: так называют систему, когда после ввода пароля пользователю приходит код подтверждения на телефон или электронную почту. Такая система есть не везде, но, если сайт предлагает ею воспользоваться, советую включить эту опцию. Главное правило — никому не сообщайте проверочный код: его не имеют право спрашивать ни сотрудники банка, ни полицейские, ни другие госслужащие.

Еще пригодится сложный пароль: чтобы его было сложно взломать, в нем должно быть не менее 10 символов, в том числе заглавные и прописные буквы, цифры и другие знаки. Ниже приведу примеры различных по сложности паролей.

Несложный пароль: infinity. Такие пароли взламываются очень быстро программой по подбору знаков. Здесь все буквы прописные, без добавления других символов.

Пароль средней сложности: Infinity92. В таком пароле добавлена заглавная буква «I» и цифры «92». У меня такой пароль взломали на странице соцсети через полгода использования.

Сложный пароль: 9InFinitY&2. В написании присутствует сочетание прописных и заглавных букв, а также цифр в произвольном порядке, добавлен символ «&».

Когда пароль придуман, нужно сохранить его так, чтобы можно было легко его найти и никто, кроме вас, не имел к нему доступ. Я сделал так: написал все пароли в телефоне в заметках. После этого я сделал скрин экрана, а заметку удалил.

Не стоит использовать один и тот же пароль для разных сайтов: если злоумышленнику удастся его подобрать, это подвергнет опасности сразу все данные.

Еще полезно периодически менять пароль, даже если не взламывали аккаунт, например раз в год. Так становится сложнее подобрать необходимую комбинацию знаков.

Тема вообще не раскрыта даже на 1 %.

У gmail есть функция алиаса, можете добавлять через + название сайта, тогда понятно кто слил вашу почту

Например ваш gmail: ivan.ivanov@gmail.соm. При регистрации указываете ivan.ivanov+company@gmail.соm

Artem, это работает не со всеми сайтами, в каких-то не пропускает парсер (проверка).

Остаётся вариант с дополнительными точками с расстановкой по бинарной системе счисления).

У mail.ru видел функцию создания анонимной почты, штука крутая, но это блин mail.ru(

Для сайтов куда мне нужно зайти один раз – регистрируюсь на одноразовую (временной) почту (гуглится).

Не ввожу свое ФИО (выдумываю из головы), если это не нужно для дальнейшей идентификации (например доставка по паспорту).

В общем, автор НИКАК не защитил свои данные. Скорее, показал свои пароли всему свету.